1. 目录结构的设计应清晰、简洁,易于理解和维护。

2. 目录结构应避免深度过大,以便于管理权限的控制和配置。

3. 应合理使用目录映射,以简化物理和逻辑路径的对应关系。

4. 对于关键的目录结构,应制定详细的管理和使用流程,并进行访问权限控制。

1. 服务器和网络设备的配置应符合安全标准,并定期进行更新和漏洞修补。

2. 设备和服务器的访问控制权限应受到限制,以减少未经授权的访问。

3. 定期备份服务器的配置信息,以防万一发生问题。

4. 定期进行安全审计和监控,以发现和防止潜在的安全威胁。

1. 数据库和应用系统的访问权限应受到严格控制,以防止未经授权的访问。

2. 数据库和应用系统的数据应定期进行备份,以防数据丢失或损坏。

3. 应使用安全的密码策略,并定期更换密码。

4. 对数据库和应用系统的漏洞应及时进行修补,以防止潜在的安全威胁。

1. 防火墙的配置应符合安全标准,并定期进行更新和漏洞修补。

2. 防火墙的访问控制规则应受到严格控制,以防止未经授权的访问。

3. 入侵检测系统应定期进行配置更新和规则更新,以发现和防止潜在的安全威胁。

4. 防火墙和入侵检测系统的日志应定期进行分析和审计,以发现异常行为。

1. 应制定详细的数据备份计划,并定期进行备份。

2. 数据备份应存储在安全的地方,以防止数据丢失或损坏。

3. 应制定数据恢复计划,以便在发生灾难时能够及时恢复数据。

4. 数据备份和恢复的流程应受到严格控制,以防止未经授权的访问。

1. 网络架构的设计应符合安全标准,并能够抵御潜在的安全威胁。

2. 安全策略的制定应考虑到各种安全风险和威胁,并采取相应的措施进行防范。

3. 安全策略的执行应受到严格控制,以确保其有效性和安全性。

4. 应定期对网络架构和安全策略进行评估和调整,以适应不断变化的安全环境和需求。

1. 应建立完善的安全管理制度,包括安全策略、访问控制、数据备份等方面的规定。

2. 员工的安全意识培训和教育应定期进行,以提高员工的安全意识和技能水平。

3. 应建立安全事件应急响应机制,以便在发生安全事件时能够及时响应和处理。

4. 应定期对安全管理制度和员工培训的效果进行评估和改进,以提高整体的安全水平。

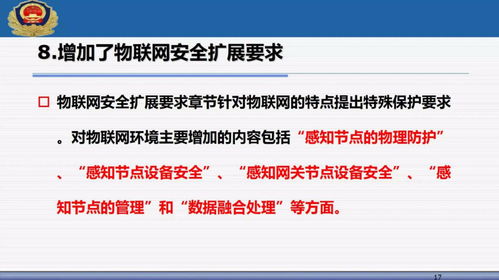

1. 物理环境的建设应符合安全标准,并采取相应的安全措施进行防范。

2. 供应链的安全管理应受到严格控制,以确保供应链的稳定性和安全性。

3. 应建立供应链安全管理制度和流程,对供应商进行严格的审核和管理。

4. 应定期对物理环境和供应链安全进行评估和调整,以适应不断变化的安全环境和需求。